Wireshark, un outil d’analyse réseau anciennement Ethereal, capture les paquets en temps réel et de les afficher en format lisible par l’homme. Wireshark comprend des filtres, le codage de la couleur, et d’autres fonctionnalités qui vous permettent de creuser profondément dans le trafic réseau et d’inspecter les paquets individuels.

Ce tutoriel vous permet de vous familiariser rapidement avec les bases de la capture de paquets, de les filtrer, et de les inspecter. Vous pouvez utiliser Wireshark pour inspecter un programme suspect de trafic réseau, d’analyser le flux de trafic sur votre réseau, ou de résoudre les problèmes de réseau.

L’Obtention De Wireshark

Vous pouvez télécharger Wireshark pour Windows ou macOS partir de son site officiel. Si vous êtes sous Linux ou un autre système de type UNIX, vous trouverez probablement Wireshark dans son paquet des dépôts. Par exemple, si vous utilisez Ubuntu, vous trouverez Wireshark dans le Ubuntu Software Center.

Juste un petit avertissement: la plupart des organisations ne permettent pas de Wireshark et outils similaires sur leurs réseaux. N’utilisez pas cet outil de travail, sauf si vous avez la permission.

La Capture De Paquets

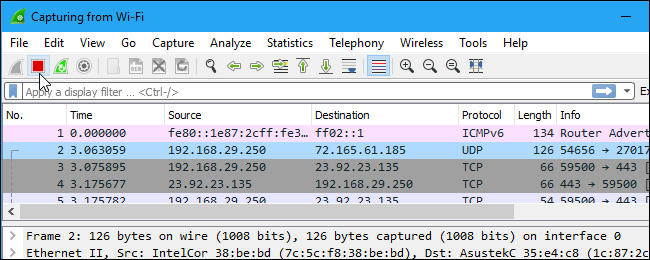

Après le téléchargement et l’installation de Wireshark, vous pouvez le lancer et double-cliquez sur le nom d’une interface réseau en vertu de Capture pour démarrer la capture de paquets sur l’interface. Par exemple, si vous voulez capturer le trafic sur votre réseau sans fil, cliquez sur votre interface sans fil. Vous pouvez configurer les fonctionnalités avancées en cliquant sur la Capture > Options, mais ce n’est pas nécessaire pour l’instant.

Dès que vous cliquez sur l’interface du nom, vous verrez que les paquets commencent à apparaître en temps réel. Capture Wireshark chaque paquet envoyé vers ou à partir de votre système.

Si vous avez activé le mode promiscuous—elle est activée par défaut, vous verrez aussi tous les autres paquets sur le réseau, au lieu de seulement les paquets adressés à votre carte réseau. Pour vérifier si la promiscuité de la mode est activé, cliquez sur Capture > Options et vérifiez que “Activer le mode de proximité sur toutes les interfaces” case à cocher est activée au bas de cette fenêtre.

Cliquer sur le bouton rouge “Stop” bouton en haut à gauche de la fenêtre lorsque vous souhaitez arrêter l’enregistrement de la circulation.

Le Codage De La Couleur

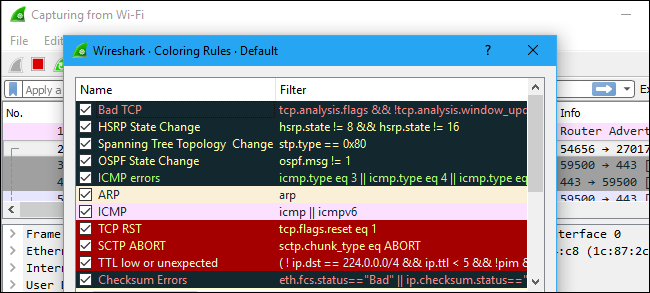

Vous verrez probablement des paquets mis en évidence dans une variété de couleurs différentes. Wireshark utilise des couleurs pour vous aider à identifier les types de trafic en un clin d’œil. Par défaut, la lumière violette est le trafic TCP, la lumière bleue est le trafic UDP, noir et identifie les paquets avec des erreurs, par exemple, ils pourraient avoir été délivrés de la commande.

Pour voir exactement ce que la couleur de code, cliquez sur Affichage > Coloriage de Règles. Vous pouvez également personnaliser et de modifier la coloration des règles à partir d’ici, si vous le souhaitez.

Exemple De Capture

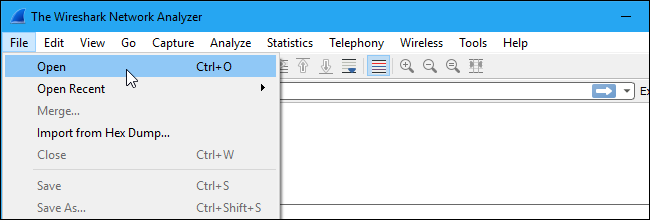

Si il n’y a rien d’intéressant sur votre propre réseau d’inspecter, de Wireshark wiki vous a couvert. Le wiki contient une page d’exemples de fichiers de capture qui vous permet de charger et de les inspecter. Cliquez sur Fichier > Ouvrir dans Wireshark et recherchez le fichier téléchargé pour l’ouvrir.

Vous pouvez également enregistrer votre propre capture Wireshark et de les ouvrir plus tard. Cliquez sur Fichier > enregistrer pour Enregistrer vos paquets capturés.

Le Filtrage De Paquets

Si vous êtes en train d’inspecter quelque chose de spécifique, comme par exemple la circulation d’un programme envoie lorsque vous téléphonez à la maison, il permet de fermer toutes les autres applications utilisant le réseau de sorte que vous pouvez limiter le trafic. Encore, vous aurez probablement besoin d’une grande quantité de paquets de passer au crible. C’est là que Wireshark de filtres.

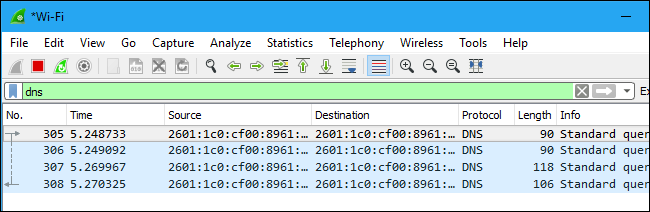

La façon la plus simple d’appliquer un filtre est en les saisissant dans la zone de filtre en haut de la fenêtre et en cliquant sur Appliquer (ou en appuyant sur Entrée). Par exemple, tapez “dns” et vous verrez seulement les paquets DNS. Lorsque vous commencez à taper, Wireshark vous aidera à saisie semi-automatique du filtre.

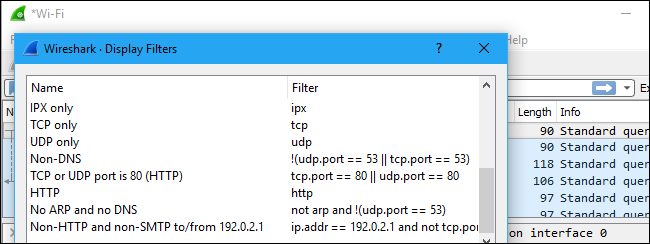

Vous pouvez également cliquer sur Analyse > Filtres d’Affichage pour choisir un filtre parmi les filtres par défaut inclus dans Wireshark. À partir de là, vous pouvez ajouter vos propres filtres personnalisés et de les enregistrer pour accéder facilement à l’avenir.

Pour plus d’informations sur Wireshark l’écran de filtrage de langue, de lire le Bâtiment de l’affichage des expressions de filtre page officielle de Wireshark documentation.

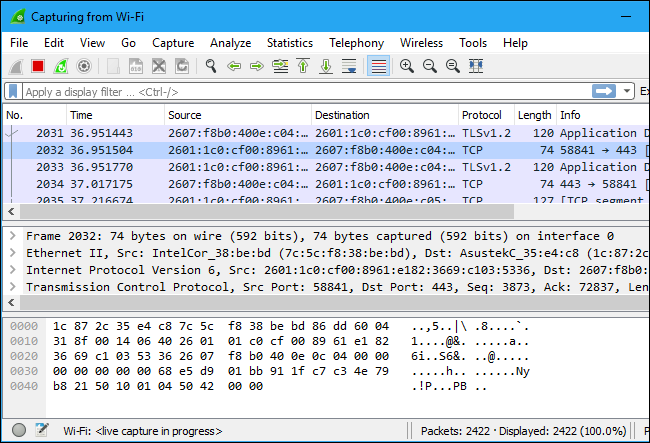

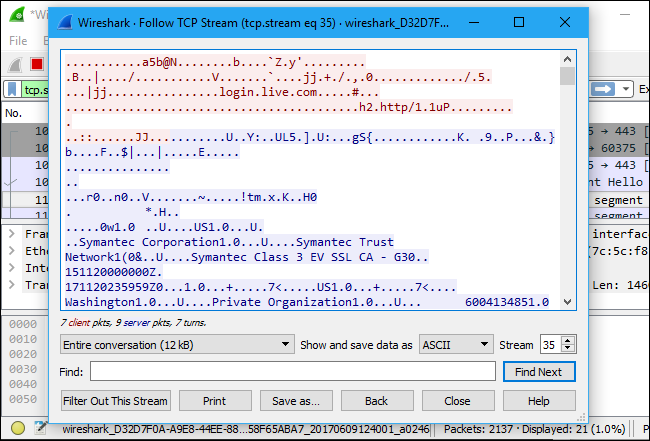

Une autre chose intéressante que vous pouvez faire est de cliquer droit à un paquet et sélectionnez Suivre > Flux TCP.

Vous verrez le TCP complet de la conversation entre le client et le serveur. Vous pouvez également cliquer sur d’autres protocoles dans le menu Suivre pour consulter l’intégralité des conversations pour les autres protocoles, le cas échéant.

Fermer la fenêtre et vous trouverez un filtre a été appliqué automatiquement. Wireshark est de vous montrer les paquets qui composent la conversation.

L’Inspection De Paquets

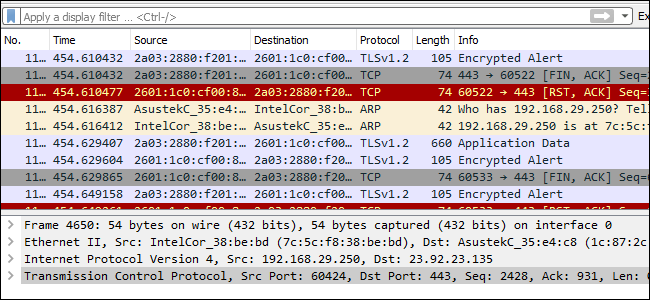

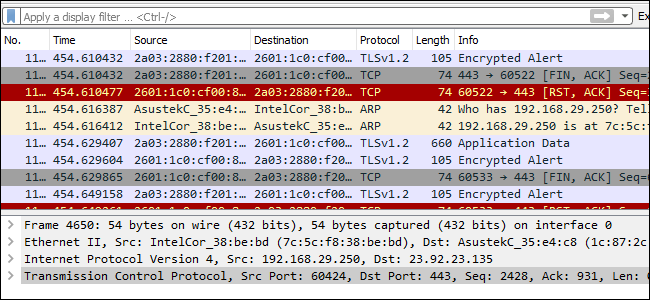

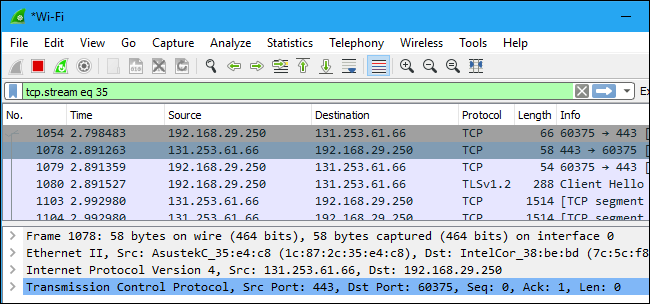

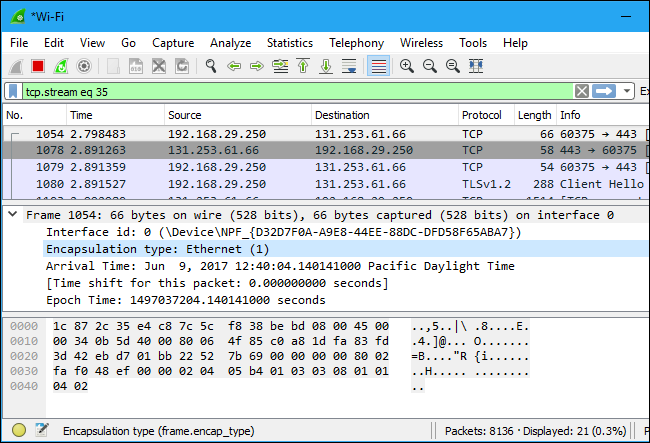

Cliquez sur un paquet pour le sélectionner et vous pouvez creuser vers le bas pour afficher ses détails.

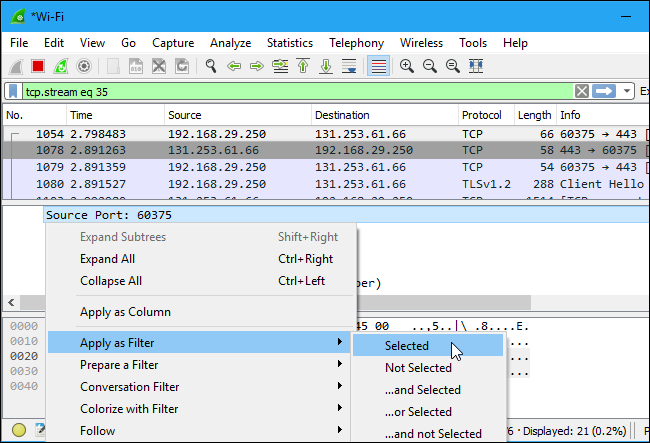

Vous pouvez également créer des filtres à partir d’ici — juste cliquez-droit sur l’un des détails et l’utilisation de l’Appliquer en tant que Filtre de sous-menu pour créer un filtre basé sur elle.

Wireshark est un outil extrêmement puissant, et ce tutoriel est juste à gratter la surface de ce que vous pouvez faire avec lui. Les professionnels de l’utiliser pour déboguer réseau implémentations du protocole, d’examiner les problèmes de sécurité et d’inspecter protocole de réseau internes.

Vous pouvez trouver des informations plus détaillées dans l’officiel Wireshark Guide de l’Utilisateur et les autres pages de documentation sur Wireshark du site web.