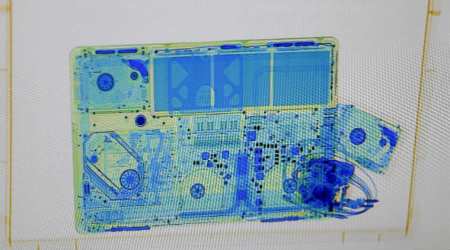

Rappresentativa foto

Rappresentativa foto

Notizie Correlate

-

Compagnie aeree STATUNITENSI incontro con la Sicurezza nazionale sull’espansione del computer portatile di ban

-

Homeland security dialogue: India, stati UNITI probabilmente a firmare accordi chiave nel mese di luglio

-

India, stati UNITI per sigillare l’affare sulla condivisione di terrore database

Il Dipartimento di Homeland Security ha rilevato cinque “critiche” per la cyber security di debolezza la Securities and Exchange Commission computer del 23 gennaio 2017, secondo una confidential report settimanale rivisto da Reuters.

I risultati della relazione sollevare nuovi interrogativi circa il 2016 cyber breccia nel mercato statunitense regolatore di corporate sistema di archiviazione noto come “EDGAR.” SEC il Presidente Jay Clayton comunicati in ritardo mercoledì che l’agenzia apprese nel mese di agosto 2017 che gli hacker potrebbero aver sfruttato il 2016 incidente illegale di insider-trading.

Gennaio DHS report, che mostra il suo settimanale di risultati dopo la scansione di un computer per i cyber debolezze attraverso la maggior parte dei civili federali agenzie governative, ha rivelato che la SEC, all’epoca, aveva il quarto più “critici” vulnerabilità.

Non era chiaro se le vulnerabilità rilevate dal DHS sono direttamente legati al cyber violazione comunicati dal SEC. Ma questo dimostra che anche dopo la SEC dice patch “prontamente” la vulnerabilità del software dopo il 2016 hack, vulnerabilità critiche ancora afflitto il regolatore di sistemi. La hack, dopo due settimane di credito-società di reporting Equifax detto che gli hacker avevano rubato i dati su più di 143 milioni di clienti, ha inviato onde d’urto attraverso il settore finanziario degli stati UNITI.

Un SEC il portavoce non ha avuto alcun commento sui risultati del rapporto. Non è chiaro se una qualsiasi di queste vulnerabilità critiche, rilevato dopo una scansione di 114 SEC computer e dispositivi, continuano a costituire una minaccia. Durante l’amministrazione Obama, le scansioni sono state fatte su una base settimanale.

“Sono assolutamente pensare di eventuali vulnerabilità critica come che si dovrebbe agire immediatamente”, ha detto Tony Scott, ex federale di chief information officer durante l’amministrazione Obama, che ora gestisce la sua sicurezza informatica società di consulenza.

“Questo è ciò che è alla radice della Equifax hack. C’era una vulnerabilità critica che è andato senza patch per un certo periodo di tempo lungo. E se sei un hacker, che si sta per … provare per vedere se è possibile sfruttare in qualche modo o in un altro. Quindi c’è una gara contro il tempo”.

Per il passato parecchi anni, il Dipartimento della Homeland Security è stata la produzione di un report conosciuto come il “Federale Esposizione di Cyber Scorecard.” Esso fornisce un settimanale snapshot per più di 80 civile agenzie governative circa la potenziale eccezionale cyber debolezze e quanto a lungo hanno persistito senza patch.

Una direttiva da Homeland Security richiede alle agenzie di indirizzo vulnerabilità critiche, entro 30 giorni, anche se a volte tale termine può essere difficile da incontrare, se potrebbe interferire con un sistema di governo.

Gennaio istantanea mostra i miglioramenti sono stati fatti in tutto il governo a partire da Maggio 2015, quando ci sono stati un totale di 363 vulnerabilità critiche sui dispositivi in tutte le agenzie civili, secondo il rapporto.

Gennaio 23, invece, ci sono stati un totale di 40 vulnerabilità critiche attraverso le agenzie rivedendo il DHS e un altro 280 debolezze classificati come “active high”, che è il secondo più grave di categoria.

Le prime quattro agenzie, la maggior parte dei “critici” vulnerabilità del 23 gennaio incluso l’Agenzia per la Protezione Ambientale, il Dipartimento di Salute e Servizi Umani, i Servizi Generali di Amministrazione e il SEC.

Tuttavia, vulnerabilità, non significa necessariamente una agenzia è peggio di un altro, perché le cose dipendono da quanti computer o dispositivi noti come “padroni di casa” sono stati acquisiti e che tipo di informazioni potrebbe essere potenzialmente esposti.

“Tutto ciò che serve è uno”, ha affermato Scott. “Si può avere un host e una vulnerabilità e il rischio potrebbe essere 10 volte più alto come qualcuno che ha 10 ospiti e dieci vulnerabilità.”

Per tutte le ultime Notizie dal Mondo, scaricare Indian Express App