La plupart du temps, aucun de nous volontiers effectue une action qui va littéralement transformer nos systèmes d’exploitation et de nous forcer à les réinstaller. Mais que faire si une telle action pourrait facilement se produire, même par accident sur la part de l’utilisateur? Aujourd’hui SuperUser Q&Un post a la réponse à une confusion du lecteur question.

Aujourd’hui, la Question Et la Réponse session nous vient de courtoisie de super-Utilisateur—une subdivision de Stack Exchange, l’un piloté par la communauté de regroupement de Q&A des sites web.

La Question

SuperUser lecteur fangxing veut savoir pourquoi Linux permettrait aux utilisateurs de supprimer le répertoire de racine:

Quand j’ai installé Linux sur mon ordinateur pour la première fois, j’ai toujours aimé l’utilisation de la racine parce que je n’ai pas besoin d’ajouter sudo et entrer mon mot de passe à chaque fois que j’ai exécuté une commande nécessaires au niveau de la racine des autorisations.

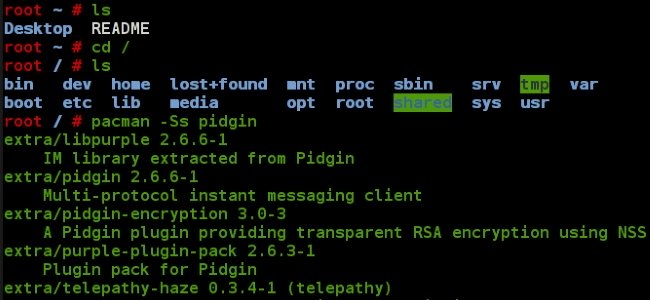

Un jour, je voulais juste supprimer un répertoire et a couru rm-rf /, qui a “fait” mon système. J’ai demandé pourquoi Linux, les concepteurs de ne pas bloquer dangereux, commande en cours d’exécution si facilement.

Pourquoi Linux autoriser les utilisateurs à supprimer le répertoire racine?

La Réponse

SuperUser contributeur Ben N a la réponse pour nous:

Pourquoi devrait-il vous empêcher de faire ce que vous voulez avec votre propre ordinateur? Se connecter en tant que root ou avec sudo est littéralement dire à la machine, “je sais ce que je fais.” Empêcher les gens de faire des choses douteuses généralement les empêche aussi de faire des choses intelligentes (comme exprimé par Raymond Chen).

D’ailleurs, il en est une particulièrement bonne raison pour permettre à un utilisateur de la torche le répertoire racine: la désaffectation d’un ordinateur à l’effacer complètement le système d’exploitation et du système de fichiers. (Danger! Sur certains systèmes UEFI, rm -rf / peut brique de la machine physique). C’est aussi une chose raisonnable à faire à l’intérieur d’une prison chroot.

Apparemment, les gens accidentellement l’exécution de la commande tel qu’un dispositif de sécurité a été ajouté. rm-rf / ne fait rien sur la plupart des systèmes à moins d’ –pas-de préserver la racine est également fourni, et il n’y a aucun moyen que vous pouvez taper que par accident. Qui permet également de se prémunir contre mal écrit, mais bien intentionné, des scripts shell.

Quelque chose à ajouter à l’explication? Le son off dans les commentaires. Envie d’en lire plus de réponses à partir d’autres tech-savvy Pile utilisateurs Exchange? Découvrez le fil de discussion ici.

Crédit Image: Wikimedia Commons