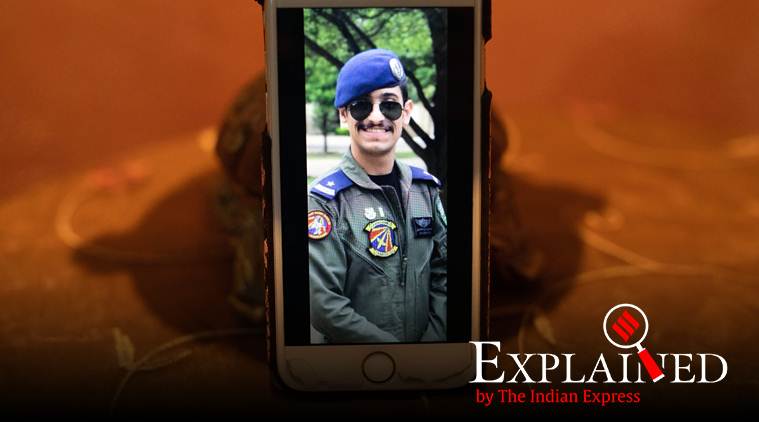

Une photo de Alshamrani est affiché sur le téléphone de l’une de ses sœurs dans leur maison, en Arabie Saoudite, le mois dernier. (Le New York Times: Iman Al-Dabbagh)

Une photo de Alshamrani est affiché sur le téléphone de l’une de ses sœurs dans leur maison, en Arabie Saoudite, le mois dernier. (Le New York Times: Iman Al-Dabbagh)

NOUS Procureur Général William Barr la semaine dernière a demandé à Apple de fournir l’accès à deux iPhones utilisé par l’officier de la Force Aérienne Mohammed Saeed Alshamrani qui a tiré et tué trois personnes à une base navale à Pensacola, en Floride, en décembre. Barr accusé Apple de pas de “fond” assistance aux enquêteurs tentent de percer les téléphones.

Apple affirme qu’il a déjà remis toutes les données en sa possession pour le FBI. Mais le FBI veut aussi des données sur le téléphone qui ne soit pas sur le cloud. Deux jours après la Barr de la demande, le Président Donald Trump a tweeté sa frustration avec la société: “Nous sommes permis à Apple de tous les temps sur le COMMERCE et beaucoup d’autres questions, et pourtant, ils refusent de débloquer les téléphones utilisés par les assassins, trafiquants de drogue et autres criminels violents éléments. Ils auront à passer à la plaque et à l’aide de notre grand Pays, MAINTENANT!”

C’est la deuxième fois en quatre ans qu’Apple est au centre d’une bataille qui oppose les renseignements personnels contre la sécurité publique. En 2015, le FBI est allé à la cour de forcer Apple à les aider à déverrouiller un iPhone 5c qui appartenait à Syed Rizwan Farook qui, avec son épouse Tashfeen Malik, a tué 14 personnes et en blessant 22 autres personnes dans un attentat terroriste à San Bernardino, en Californie.

Que fait le FBI veulent cette fois-ci?

Le FBI veut d’Apple aider à débloquer un iPhone 5 et un iPhone 7 qui appartenait à Alshamrani. Il semble que les téléphones ont été endommagés, mais le FBI n’a obtenu qu’ils fonctionnent à nouveau — mais est incapable de les débloquer en raison de la part d’Apple de cryptage et de sécurité renforcée d’outils. Comme en 2015, cela nécessiterait une “porte dérobée” d’entrée pour les téléphones, en contournant le chiffrement.

Apple insiste sur le fait qu’il ne crée pas de portes arrière, pour quiconque, y compris les forces de l’ordre et de ses propres employés, car ils peuvent être exploitées facilement, et risquerait de compromettre la sécurité de tous les utilisateurs de l’iPhone. Lors du récent ces de 2020 show de Las Vegas, Apple est Directeur Mondial de la vie privée Jane Horvath a défendu la position de l’entreprise sur le cryptage, en disant iphone contenir beaucoup de données personnelles sur la santé et les questions financières, etc. qui ont besoin d’être protégés dans le cas où un appareil est volé.

Peut être un iPhone débloqué sans Apple aider?

Comme il a été démontré plus haut, il n’est pas impossible de casser le chiffrement. Alshamrani avait des modèles qui sont relativement anciennes, et il est soutenu qu’ils peuvent être ouverts par des spécialistes de la cyber-sécurité des entreprises qui offrent leurs services à des agences d’application de loi. Le FBI a finalement obtenu dans le San Bernardino terroristes de l’iPhone 5c avec l’aide d’un fournisseur tiers qui a fourni le logiciel, apparemment pour de 900 000$.

Il est dit que, à cette occasion, le FBI ne pourriez pas besoin d’Apple de l’aide, surtout si Alshamrani de téléphones exécuter une ancienne (et donc moins sécurisé) version de l’iOS. Mais le FBI a déclaré dans un communiqué qu’il s’est transformé de Pomme qu’après avoir épuisé toutes les options. Depuis 2015, l’épreuve de force, Apple a corrigé les failles de sécurité ou de “bugs” dans son logiciel, ce qui rend plus difficile le “hack” dans un appareil.

Cependant, un logiciel tel que Cellebrite et GrayKey peuvent entrer dans les iPhones. GraftShift, la société derrière GrayKey, est axé exclusivement sur les iPhones, et est censé pour avoir été utilisé par le FBI dans le passé.

Comment avez-Apple réagir à la première occasion (2015)?

Après Apple a refusé l’aide que le FBI voulait, l’agence a obtenu une ordonnance d’un juge qui a ordonné à la compagnie de fournir des “mesures d’assistance technique” aux enquêteurs. Apple a été nécessaire pour charger un spécifique iOS récupération de fichier sur l’appareil de sorte que le FBI pourrait récupérer le mot de passe.

Le PDG d’Apple Tim Cook a écrit une lettre à tous les clients pendant la crise, ce qui a été posté sur le site de la société. Cook a souligné dans la lettre que l’ordre aurait un impact bien au-delà de l’affaire en main et a souligné que, fondamentalement, les ingénieurs qui ont travaillé à sécuriser le dispositif était en train de raconter à annuler les mêmes protections. Ce serait ouvrir la boîte de Pandore, Cook a déclaré que, parce que ce serait mettre des consommateurs de données, au risque de cyber-criminels.

Apple n’a pas, finalement, de se conformer, qu’il semblait peu probable de toute façon. Le FBI a réussi à ouvrir l’iPhone 5c, et le gouvernement a pris des mesures pour que la commande soit annulée, au motif qu’il n’était plus nécessaire.

Mais pourquoi faire des entreprises de haute technologie souhaitez pas autoriser l’accès à des téléphones?

Le problème n’est pas uniquement un terroriste ou un criminel du téléphone, comme Trump a déclaré sur Twitter. Pour les entreprises de haute technologie, c’est une question plus vaste de la vie privée. Les Smartphones sont aujourd’hui les plus importantes de l’appareil pour beaucoup de gens, qui stockent vos informations personnelles, y compris des informations financières sur leurs appareils. Pour les entreprises de haute technologie, que ce soit Apple avec ses appareils iOS ou Google et de son écosystème Android, il est essentiel de sécuriser les appareils contre toute forme de vulnérabilité. C’est pourquoi les entreprises faire sortir des mises à jour mensuelles sur le logiciel — ou, parfois, une rapide mise à jour de sécurité quand ils découvrent la gravité de la faille.

Pas de “porte arrière” peut être restreinte que dans l’application de la loi; elle peut être exploitée par toute personne, y compris les pirates. Si une clé pour ouvrir un périphérique sans un mot de passe est créé, il peut être facilement transposé dans le monde numérique par quelqu’un pour qui la clé n’a pas été prévu à l’origine.

Les connaissances que leurs appareils pourraient être accessibles par quelqu’un d’autre va entraîner une importante perte de confiance des consommateurs — non pas quelque chose d’entreprises de haute technologie souhaitez. À travers le monde, il est l’approfondissement de préoccupation non autorisée de la surveillance des appareils par les organismes de l’état.

La vie privée vs cryptage débat se joue dans l’Inde. Dans plusieurs cas, l’application de la loi les autorités ont exigé que les entreprises de haute technologie à la main des consommateurs de données. Cependant, dans de bout en bout chiffré des applications telles que WhatsApp, des données telles que des messages sont à l’utilisateur, et ne sont pas sauvegardés sur les serveurs de la société. Les entreprises sont en train de dire qu’ils n’ont pas les données que les organismes sont à la recherche d’. Et comme la Pomme de cas montre, ce bras de fer est peu probable d’être résolu de sitôt.

Ne manquez pas à partir Expliqué: la Foi ou de l’insécurité? Contestation sur Sai Baba

Pour toutes les dernières Expliqué Nouvelles, télécharger Indian Express App